El mundo ha cambiado de forma radical en poco tiempo como resultado de la transformación digital y la llegada de la era de la Inteligencia Artificial, ya es totalmente común contar con asistentes virtuales que nos ayudan en diversidad de actividades de la cotidianidad personal y profesional; pero ahora no solo es eso, es increíble como prácticamente con solo pensarlo y escribir unas cuantas palabras se puede lograr de todo, gracias a la IA. Nunca antes estuvimos más de acuerdo con la icónica frase

“Cualquier tecnología suficientemente avanzada es indistinguible de la magia.”

-Arthur C. Clarke-

Sin embargo, no todo puede ser color rosa, la IA ha planteado múltiples preocupaciones y especulaciones desde hace años, desde el temor por el reemplazo de millones de empleos, hasta el aterrorizante planteamiento de una dominación total sobre la humanidad, (sí, no podemos dejar de pensar en Yo, robot). Esto, fuera de la ciencia ficción, es realmente preocupante para aquellas empresas que manejan datos altamente sensibles, como lo son las instituciones bancarias, de servicios, retailers o incluso, las gubernamentales, por mencionar pocas. Hoy más que nunca, ya no es opción, las estrategias de TI deben estar enfocadas en algo de lo que poco se está hablando: Ciberseguridad y cómo le impacta la integración de IA.

Un cambio acelerado

Aunque en primera instancia pareciera no guardar relación, los estragos provocados por la emergencia sanitaria por COVID-19, evidenciaron el vertiginoso cambio de hábitos a nivel global y nuestras limitaciones para adaptar las medidas de prevención con la misma velocidad. Los contagios masivos tomaron al mundo por sorpresa y cambiaron de forma disruptiva nuestra concepción del mundo, no obstante, también aceleraron aún más la transición a la era del mundo digital.

Un sin fin de empresas adoptaron el trabajo a distancia o la modalidad híbrida, abrazando estos cambios para no dejarlos ir, así mismo, descubrieron una enorme cantidad de vulnerabilidades y riesgos para los que no estaban preparados al estar tan acostumbrados a la centralización de datos on-premise; pero el cambio trajo consigo una serie de oportunidades en las cuales la forma tradicional de manejar su infraestructura de datos resultaba limitante.

Te puede interesar: Machine Learning: ¿Futuro y pilar de las tiendas online?

Esto se convirtió en un dilema para una gran mayoría de organizaciones, por un lado, todo cambio siempre supone una etapa de aprendizaje y un nivel de riesgo, el estructurar un plan a medida de sus necesidades era demasiado laborioso para concluirlo de forma eficiente; sin hablar de que este puede quedar obsoleto en breve tiempo ante el cambio tan vertiginoso. Por otro lado, hacer una transición a ciegas era comprometer la seguridad y privacidad de su data.

Por suerte, los proveedores de la nube, prácticamente desde su aparición, han estados regulados por normativas de responsabilidad compartida. Por su parte, Google Cloud Platform, había anticipado contingencias que involucraran una migración masiva, y gracias a su nivel de expertise se aseguró de adoptar nuevas medidas de seguridad y alinearse a los estándares normativos locales de cada país.

Esto le está permitiendo blindar a todos sus usuarios contra las amenazas más comunes, y establecer una relación de confianza, centrada en la responsabilidad compartida, logrando miles de transiciones exitosas, pero como siempre, aún quedaron algunos escépticos y por supuesto, las amenazas continuaron evolucionando.

Las Amenazas

Con la pandemia ya casi olvidada por muchos y un nuevo aire de tranquilidad, el mundo entero tuvo una serie de aprendizajes reveladores en mayor o menor media. Los usuarios nuevos y veteranos de la nube, al igual que aquellos indecisos de migrar aún, no han sido la excepción, contrario a la creencia de no cuestionar los métodos, sino los resultados, cada vez existe mayor preocupación por las amenazas capaces de comprometer sus datos.

Lee ahora: ¿Cómo aportar valor a mi empresa a través de la Analítica de Datos?

Los proveedores de servicios en la nube no se quedaron fuera de la conversación y se pusieron a trabajar de inmediato en actualizaciones para mejorar el blindaje de seguridad, después de todo, pese al enorme éxito neutralizando amenazas a todos, nos quedó muy claro la importancia de mantener una cultura de prevención.

Bajo esta premisa se buscó identificar las brechas de seguridad, amenazas, nivel de riesgo y la forma de anticiparlas para facilitar la colaboración en la responsabilidad compartida. Mientras el enfoque de los proveedores es el de proteger la infraestructura, el de los usuarios se centra en cifrado de sus datos, aplicaciones y acceso a la nube.

Aunque en primera instancia esto supone una ventaja a los proveedores de la nube, quienes están especializados en la infraestructura y amenazas con una amplia ventaja de experiencia, por otro lado, por parte de los atacantes les es muy atractivo poder engañar a los usuarios de la nube, cuyo expertise suele estar enfocado en el giro de su negocio.

Mirá también: El poder del Marketing en la Era Data Driven

Pero no todo está perdido, identificar un problema es el primer paso para resolverlo, de esta forma se han podido clasificar las posibles amenazas y su nivel de riesgo, mismas que a continuación enlisto:

- Gestión insuficiente de identidades, credenciales, accesos y claves

El acceso encabeza la lista de amenazas, porque la protección de datos comienza y finaliza con el acceso.

Comprometer y robar las credenciales corporativas se ha vuelto la táctica favorita de los atacantes.Cuando tienes las llaves, no solo garantizas el acceso, sino que también puedes reconfigurarlo todo, por lo que la autenticación de usuarios se convierte en un tema crítico; si a ello sumamos que una gran mayoría de empresas mantiene las operaciones a distancia y requiere validar accesos a diversidad de empleados a distancia, la gobernanza de accesos y datos precisa, pero flexible se vuelve una prioridad.

- Interfaces & APIs Inseguras

Las organizaciones se enfrentan a nuevos retos en la gestión y seguridad de APIs y otras interfaces similares, ya que la velocidad de desarrollo en la nube se acelera de forma constante y continúa. Los procesos que llevaban días o semanas utilizando métodos tradicionales pueden completarse en minutos o segundos en la nube.

Te puede interesar: La evolución en la ingeniería de datos

Esta evolución continua se traduce en la aparición de nuevas funcionalidades que se mejoran casi a diario, creando un entorno dinámico que requiere un enfoque ágil y proactivo para el control y la corrección de los cambios que muchas organizaciones aún no dominan.

Esto origina fallos en la configuración de APIs y otras interfaces similares, generando vulnerabilidades de codificación o falta de control en accesos y autorización, entre otras cosas, que potencia las amenazas de actividad maliciosa, al no poder mantener el ritmo de la constante actualización, entre otros factores.

- Error de configuración y control de cambios inadecuado

Una de las ventajas más atractivas de la nube es su escalabilidad y la forma en que permite crear servicios interconectados para facilitar los flujos de trabajo, no obstante, esto también implica que una configuración errónea puede tener ramificaciones magnificadas en múltiples sistemas.

La falta de conocimiento o comprensión del sistema y ajustes de seguridad, al igual que las intenciones nefastas, pueden dar cabida a las malas configuraciones.

La canalización automatizada de CI/CD ha simplificado el desarrollo y despliegue de software, acelerando los tiempos de entrega, sin embargo, si las fallas no son detectadas de forma oportuna, estás también serán desplegadas de forma automática en producción. De ahí que destaque la relevancia de contar con un sistema de control oportuno que mantenga el enfoque de gestión dinámica.

- Falta de arquitectura y estrategia de seguridad en la nube

Aprovechar las ventajas de la nube ya no es una novedad, pero se debe considerar que estos espacios y su seguridad continúan evolucionando constantemente. Los encargados de seguridad deben considerar que una seguridad sólida se construye al combinar los controles por defecto del proveedor de la nube más aquellas opciones premium, que mejor sé adecuen al perfil de su empresa u organización.

Te pude gustar: Migración de datos a través de BigQuery y Google Cloud

Muchas veces se carece de un diseño adecuado de infraestructura, lo que pone en riesgo la integración segura, situación que deriva en fallos sistémicos que comprometen la seguridad creando vulnerabilidades de alto riesgo.

- Desarrollo de software inseguro

La nube es un entorno poderoso que ofrece multitud de ventajas a los desarrolladores, sin embargo, es preciso que organizaciones y desarrolladores comprendan cómo impacta en la seguridad de sus software el modelo de responsabilidad compartida.

Ejemplificando, una vulnerabilidad en Kubernetes podría ser responsabilidad del proveedor de la nube, mientras que un error en una aplicación web que utiliza tecnologías nativas de la nube podría ser responsabilidad del desarrollador. Comprender el modelo de responsabilidad compartida es esencial para el desarrollo de una estrategia de infraestructura adecuada.

- Recursos de terceros no seguros

La transformación digital supone una realidad hiperconectada en donde los servicios de terceros son prácticamente una necesidad inevitable; los riesgos de terceros existen en todos los productos y servicios que consumimos.

Con ello en mente, considerando que un producto o servicio final es la suma de todos los productos y servicios que este utiliza, un exploit puede empezar en cualquier punto de la cadena de suministro del producto y proliferar a partir de ahí.

Los atacantes lo saben y buscan comprometer al eslabón más débil de la cadena de suministro para propagar su software malicioso, a menudo valiéndose de los mismos vehículos que los desarrolladores emplean para escalar su software.

- Revelación accidental de datos en la nube

La exposición de datos sigue siendo una preocupación extendida entre los usuarios de servicios en la nube. De hecho, se estima que un 55% de las empresas tienen al menos una base de datos expuesta a la Internet pública. Esto plantea un grave problema, ya que muchas de estas bases de datos carecen de contraseñas seguras o no requieren autenticación alguna, lo que las convierte en blancos fáciles para los actores malintencionados.

Te puede interesar: Proyecto de migración a la nube: Lo que debes considerar

El hecho de que una gran cantidad de bases de datos sean accesibles sin las debidas medidas de seguridad representa una brecha de seguridad significativa, por lo que es preciso que las empresas accionen para robustecer su seguridad implementado protocolos de autenticación fortalecidos.

- Configuración errónea y explotación de las cargas de trabajo sin servidor y de los contenedores.

Los desarrolladores continúan enfrentando desafíos en la gestión y escalado de la infraestructura necesaria para ejecutar sus aplicaciones, especialmente al considerar el vertiginoso ritmo en que se demandan actualizaciones y los entornos evolucionan. A menudo, se les exige asumir una mayor responsabilidad en el control de la red y seguridad de sus aplicaciones

Si bien parte de esta responsabilidad podría descargarse al proveedor de la nube, mediante el uso de cargas de trabajo sin servidor y en contenedores, para la mayoría de las organizaciones esta falta de control de la nube resulta limitante.

Por eso se recomienda crear prácticas organizativas sólidas en torno a la higiene de la nube, la seguridad de las aplicaciones, la observabilidad, el control de acceso y la gestión de secretos para reducir el radio de explosión de un ataque; mismas que habitualmente se consideran en la cultura DevOps.

-

Crimen organizado, hackers y grupos APT

Los grupos de amenazas persistentes avanzadas (APT) suelen centrar su forma de robar en la adquisición de datos. Por lo que se trata de grupos estudiados que se especializan en conocer los activos de información de distintas empresas y organizaciones, desarrollar tácticas, y estrategias para vulnerar brechas de seguridad, así como aprovechar actualizaciones e innovaciones para comprometer los datos.

-

Filtración de datos en la nube

Esta se produce cuando datos sensibles, información protegida o confidencial es liberada, vista, robada o utilizada por individuos fuera del entorno operativo de la organización. Con frecuencia el propietario no es consiente del robo hasta que es extorsionado, notificado por el ladrón, o estos datos aparecen a la venta o libre vista en la red.

La mejor forma de prevenir esto es implementar un modelo de confianza cero en que se emplean múltiples controles de seguridad basados en la identidad para limitar el acceso privilegiado a los datos, aunque claro, usar demasiadas medidas de seguridad y controles poco intuitivos puede limitar los flujos de trabajo.

¿Qué tiene que ver la IA con esto?

Como ya te habrás dado cuenta, un punto en común con la mayoría de las amenazas se deriva de la velocidad de actualización, evolución y transformación del entorno; cambios que son tan vertiginosos que básicamente rebasan la capacidad humana de seguirlos por cuenta propia.

Esta situación plantea un panorama complicado para muchas organizaciones y empresas ampliamente preocupadas por la seguridad en la nube, pues la forma tradicional de arreglarlo se enfocaría en robustecer su seguridad, incrementando el número de especialistas involucrados, sin embargo, esto es costos. Peor aún esto resulta insuficiente ante una sobrecarga de amenazas.

Hackers malintencionados y grupos APT, se han valido del uso de IA para perfeccionar sus estrategias de ataque y robustecer sus tácticas para vulnerar datos, creando múltiples amenazas a la vez para sobrecargar los controles de seguridad, siendo capaces incluso de traspasar controles de seguridad que hace no mucho eran considerados inquebrantables.

Ante esta situación, el panorama puede parecer desolador y la IA la amenaza definitiva en ciberseguridad, especialmente al considerar la capacidad de evolución que esta herramienta ha demostrado. Por ello es preciso recordar que aunque poderosa, se trata de una herramienta, y su funcionalidad dependerá del usuario y la forma en que se emplea.

De Amenaza a Guardián definitivo

Hemos hablado ya de las amenazas de seguridad en la nube más relevantes y el rol que la Inteligencia Artificial puede tomar como parte de las mismas, aprovechando sus funcionalidades con fines mal intencionados. Lo que nos deja en el dilema de las organizaciones al momento de proteger sus datos en la nube, pues se requiere equilibrar costos y eficiencia para mantener una operatividad sostenible.

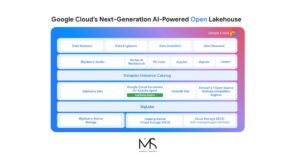

Como ya se ha dicho, la IA es una herramienta poderosa y su funcionalidad depende de la intencionalidad del usuario, es momento de hablar de la solución de Google Cloud para seguridad en la nube y como ayuda a contrarrestar, mitigar y neutralizar amenazas.

Google Security Comand Center

Google Cloud, es uno de los proveedores de la nube más joven, sin embargo, desde su lanzamiento se ha caracterizado por aprender de sus clientes y competidores, para reinventar la nube, con soluciones eficientes, integrales, innovadoras y seguras. De igual forma, desde sus orígenes ha mantenido en su enfoque a la IA como facilitador para aprovechar al máximo las funcionalidades de la nube.

Lee ahora: ¿Tiene la Nube seguridad nivel Bancario?

Esto ha concedido la posibilidad de adelantarse a los retos, manteniendo en mente las necesidades y requerimientos de sus usuarios. Bajo esta premisa se integró a Mandiant con el fin de crear sinergia complementado la experiencia de Google & Mandiant para mantener una seguridad capaz de seguir y adelantar el ritmo de evolución de amenazas.

Dando origen a una nueva forma de afrontar las amenazas de forma implacable, con un control accesible e intuitivo que permite brindar confianza a los usuarios de la nube, el Google Security Comand Center.

Las ventajas

- Visibilidad centralizada

Google Security Comand Center (SSC) en adelante SSC, utiliza inteligencia artificial para brindar una visibilidad centralizada de la seguridad en la nube. La plataforma recopila y analiza datos de múltiples servicios y fuentes, identificando patrones y anomalías que podrían indicar posibles amenazas.Esto permite tener control de los proyectos actuales, recursos que se están implementando, además de administrar las cuentas de servicio que se agregaron o quitaron, facilitando la implementación correcta de una estrategia de confianza 0, fortaleciendo la seguridad.

Ayudando a los especialistas de seguridad TI a comprender mejor los riesgos y vulnerabilidades, incluso siendo capaces de detectarlos en tiempo real, permitiendo una respuesta rápida y eficiente para neutralizar el riesgo.

- Automatización y respuesta rápida

SSC ha aprovechado la inteligencia artificial para impulsar la automatización que favorece la pronta respuesta. La plataforma utiliza la IA para generar alertas automáticas, además de clasificar incidentes según su gravedad y proporcionar acciones correctivas predefinidas. Esto permite reducir los tiempos de respuesta ante posibles amenazas, minimizando su impacto.

Esta automatización también libera recursos y personal para otras tareas, mejorando la gestión para un rendimiento más eficiente, aunque claro, de forma razonable pueden surgir dudas justificadas sobre la eficiencia de automatizar estos procesos, especialmente ¿cómo saber si es confiable?

Por eso es pertinente recordar que una IA artificial es entrenable además de mejorar su rendimiento y resultados mientras mayor sea la base de datos que alimenta su algoritmo de procesamiento, es aquí donde la integración de Mandiant cobra sentido y juega un papel vital.

Esto, ya que permitió reforzar y complementar la base de datos de amenazas, patrones de ataque y comportamientos sospechosos, que en conjunto con Vertex AI permitió crear modelos de ML para llevar a la IA del SCC a nueva dimensión de seguridad, permitiendo ir más allá de frenar las amenazas ayudando a crear contramedidas de prevención a futuras infecciones.

Con una eficiencia tal que permite detectar amenazas orientadas a recursos a nivel del kernel para detectar riesgos en los contenedores. Además de ayudar a identificar las configuraciones de seguridad incorrectas y las infracciones de cumplimiento de tus elementos de Google Cloud, ayudando a corregirlas con prácticas recomendaciones.

- Reducción de la complejidad

Todo lo anterior suena muy bien, pero la mejor parte está por venir; consientes de la complejidad de la responsabilidad compartida, así como anticipando la escasez de especialistas en ciberseguridad, el SCC está diseñado para reducir la complejidad de las tareas de seguridad y permitir una intervención intuitiva para prevenir y neutralizar amenazas.

Transformando gráficos complejos de ataques, en explicaciones legibles sobre exposición a ataques fáciles de entender, con indicadores de los activos afectados y las acciones de mitigación recomendadas. Además de proporcionar informes de riesgos de seguridad y cumplimientos normativos y hallazgos de privacidad para Google Cloud.

- Mejora continua y adaptabilidad

SSC evoluciona de forma continua, reforzando sus capacidades de seguridad, con base a su experiencia, además de adaptarse a los requerimientos y comportamientos de uso reales de cada usuario, lo que fortalece su detección de amenazas, siendo cada vez más precisa.Teniendo la capacidad de mejorar para reconocer las nuevas tendencias y métodos empleados por ciberdelincuentes, y hackers, asegurando una protección actualizada y eficiente en todo momento.

Además de ello, SSC, tiene funciones gratuitas y premium, que permiten la integración de otros agentes de seguridad para blindar los recursos y datos de los clientes en la nube, manteniendo costos accesibles y eficiencia superior.

El veredicto

La forma de implementar la IA en el SSC permite ampliar la capacidad de las organizaciones para abordar los riesgos de seguridad y neutralizar amenazas con una eficacia sin precedentes, volviendo a la nube una infraestructura cada vez más versátil, segura y accesible.

Es cierto que herramientas potentes como la IA pueden representar amenazas, cuando son usadas con fines malintencionados o de forma descuidada, sin embargo, como proveedor de servicios en la nube Google Cloud, se anticipa a esto para brindar soluciones integrales de alta confiabilidad a cada usuario.

Por tanto, podemos decir que la IA es una amenaza a la nuestra seguridad, tanto como le permitamos serlo, acorde al uso que le demos, pero puede tratarse también del guardián definitivo cuando se implementa correctamente y entendiendo que como herramienta depende de su usuario y actualización continua para un funcionamiento correcto.

Pero en Amarello sabemos que seguramente aún tienes tus dudas, o incluso puedes mantenerte escéptico al respecto, por ello me gustaría invitarte a agendar una consulta personalizada para mostrarte como nuestros especialistas pueden ayudarte a migrar de forma segura a la nube y como reforzar la ciberseguridad de tus datos.